Gestire i rischi legati al dominio e rompere la catena degli attacchi all'Active Directory: ecco come - Cyber Security 360

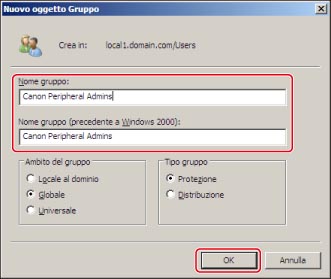

Registrazione e modifica dei dati utente per Active Directory Authentication - Canon - imageRUNNER ADVANCE 400i 500i - Guida per l'utente (Manuale del prodotto)

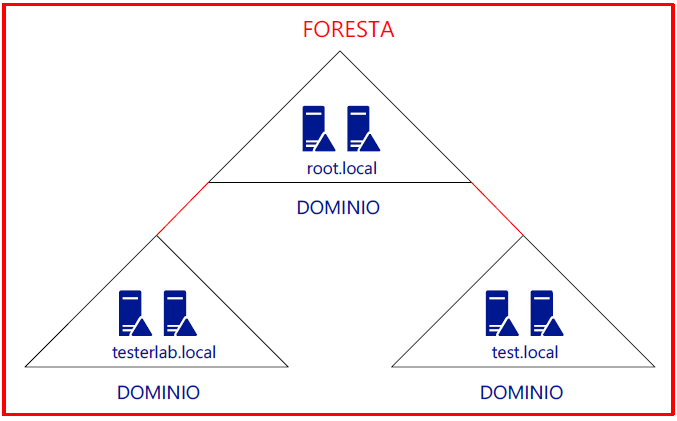

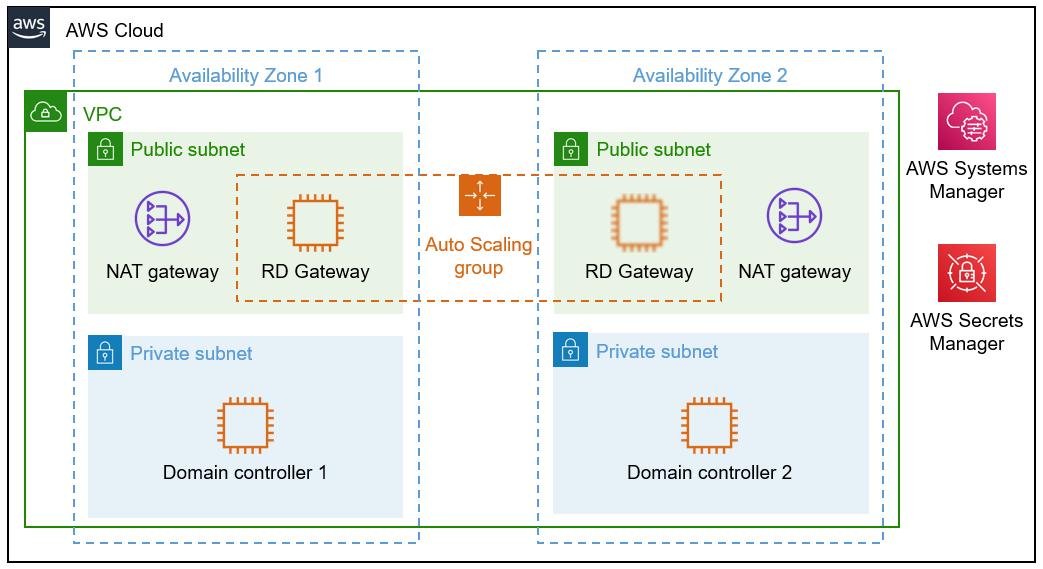

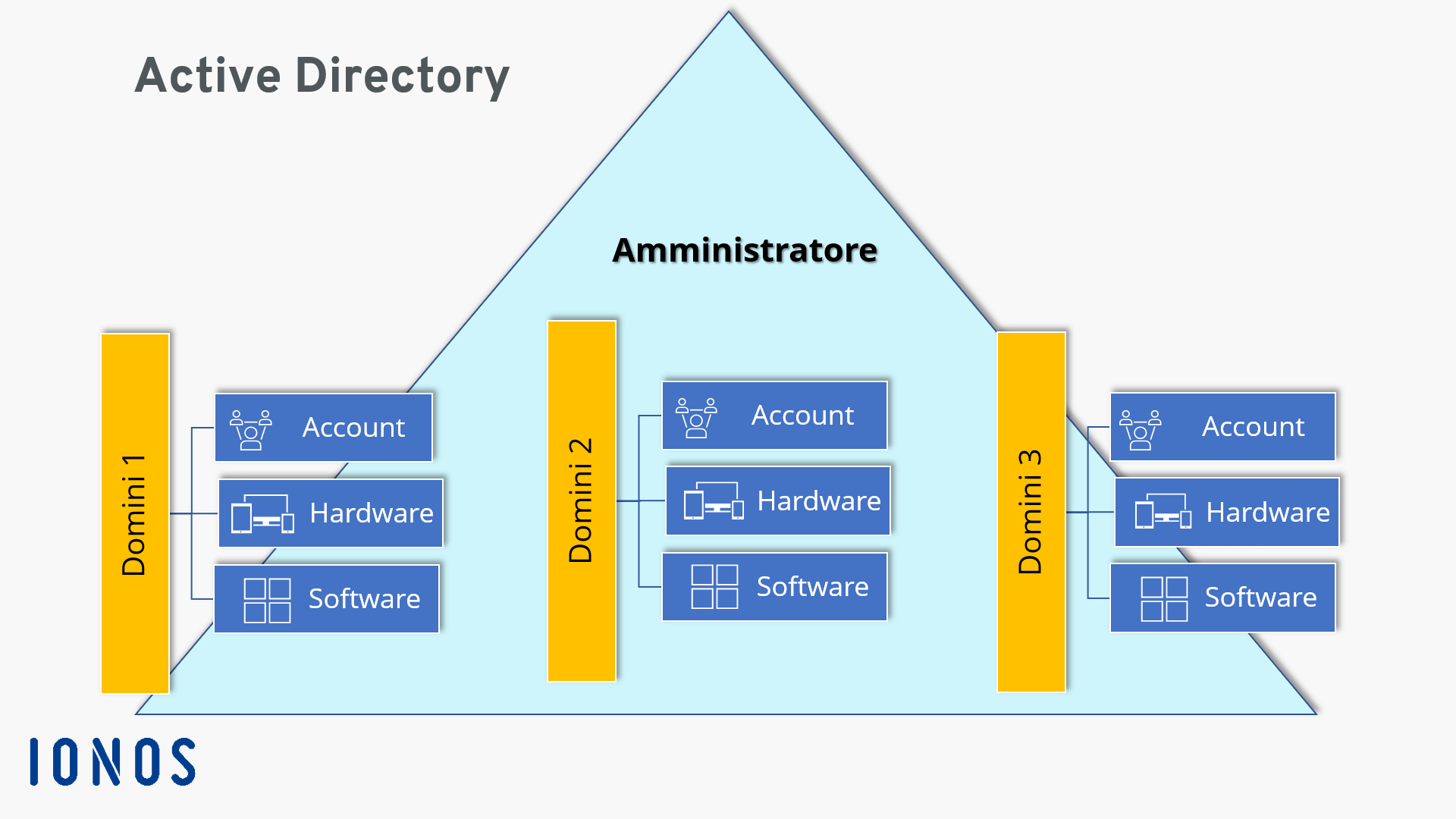

Creare una foresta di risorse di Active Directory Domain Services - Azure Reference Architectures | Microsoft Learn

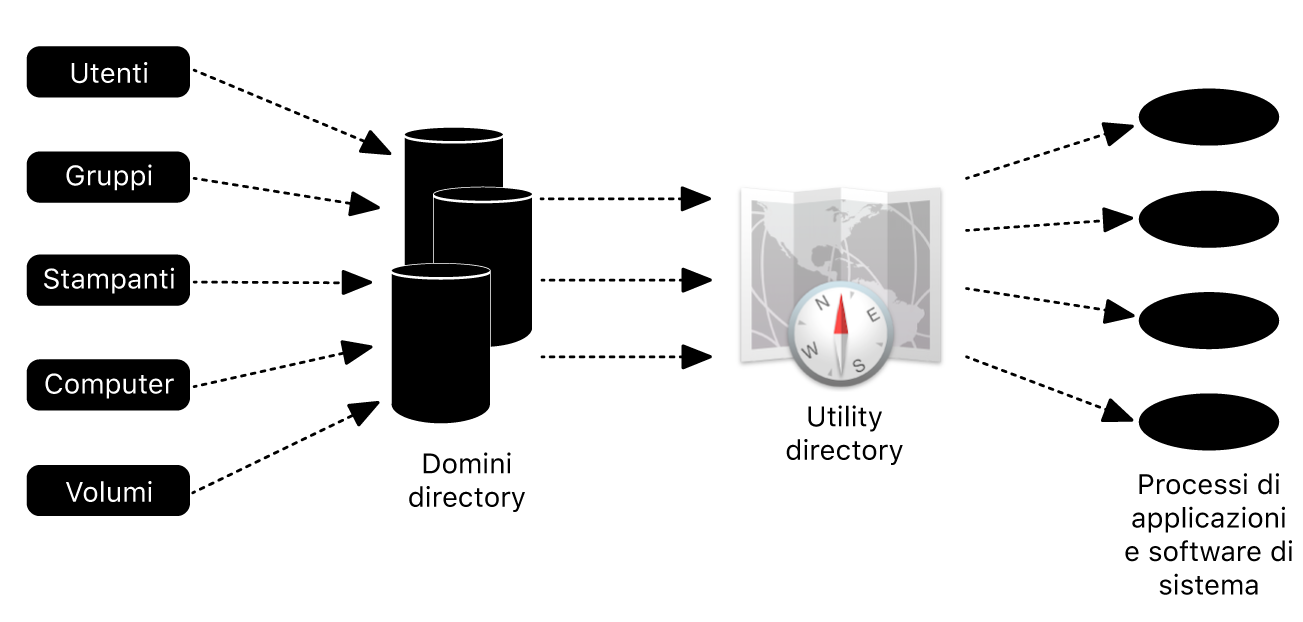

Best practice per l'esecuzione di Active Directory su Google Cloud | Documentazione di Microsoft AD gestita

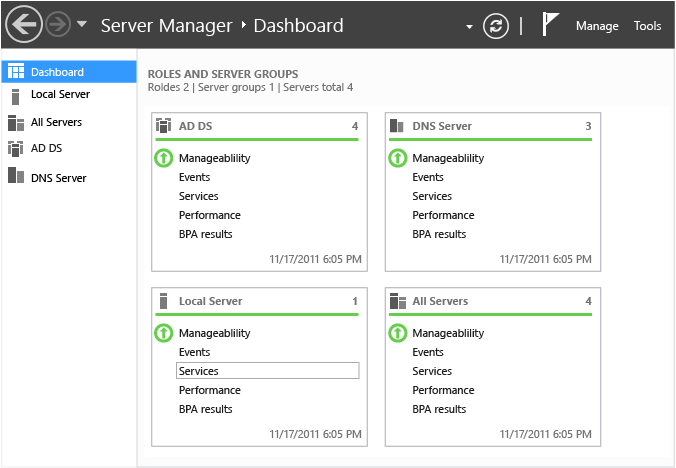

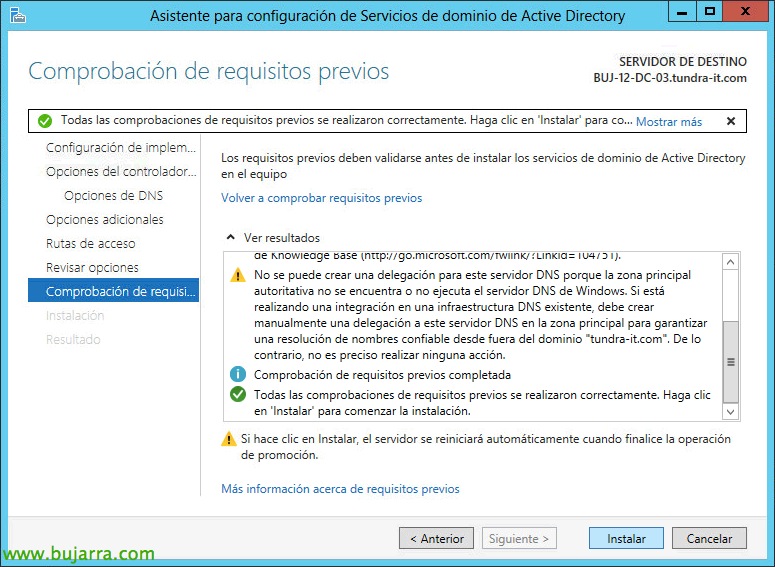

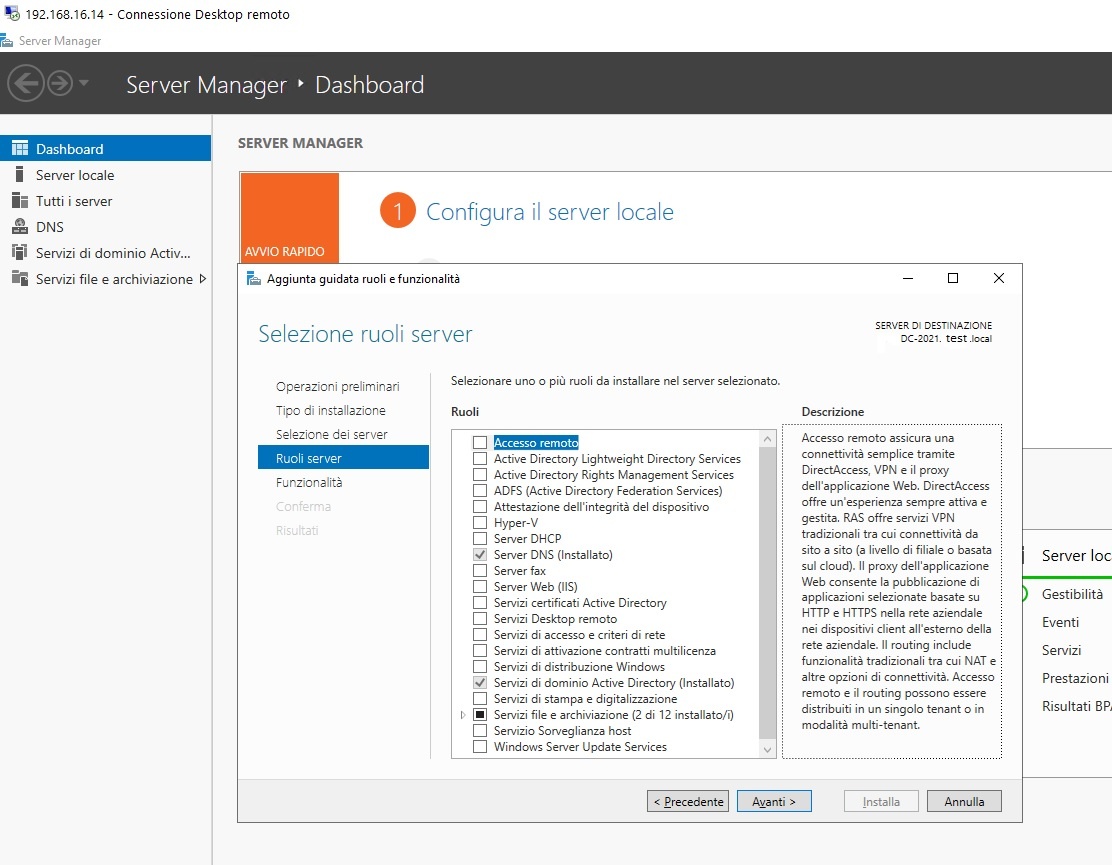

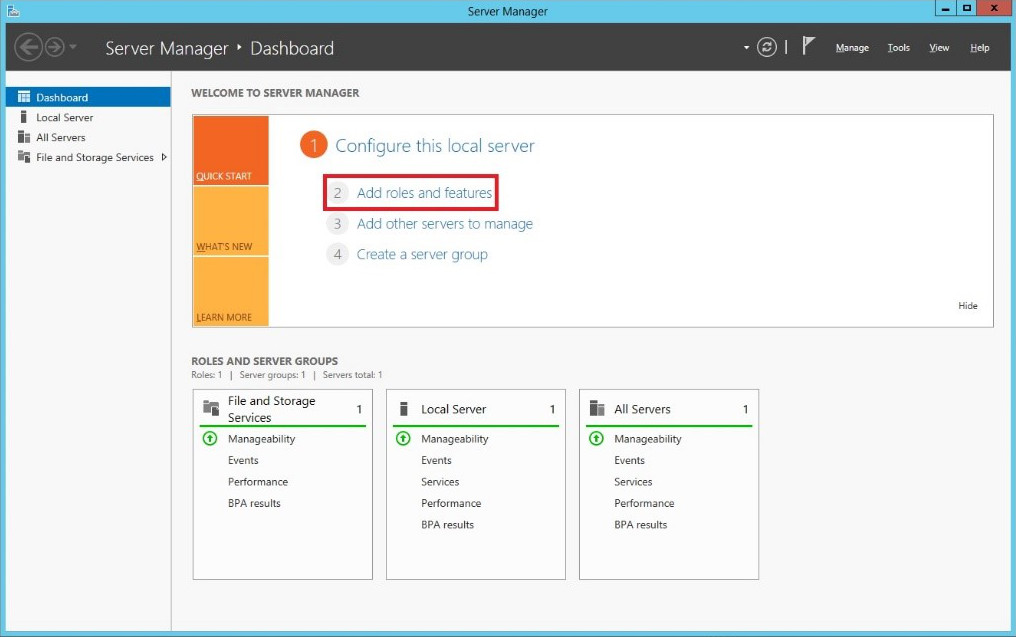

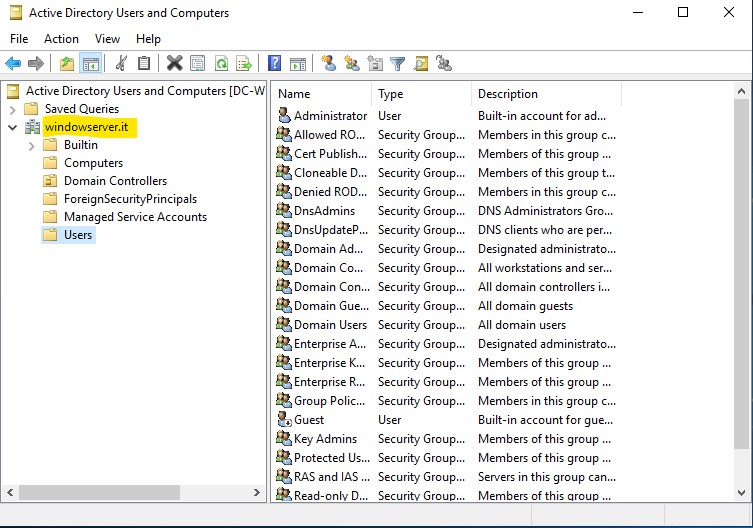

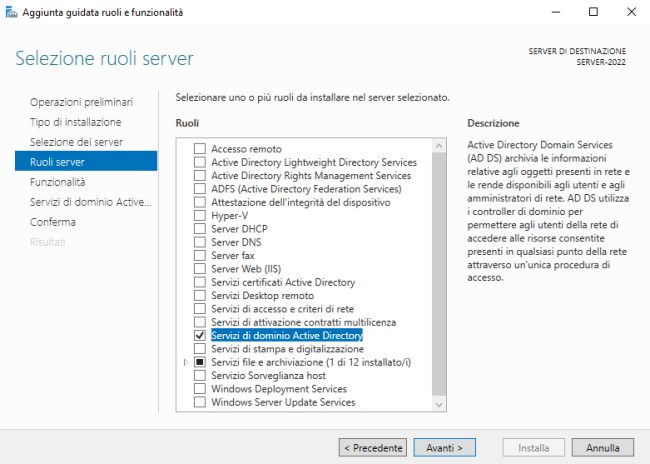

![Esercitazione - Installazione di Active Directory in Windows Server [ Procedura dettagliata ] Esercitazione - Installazione di Active Directory in Windows Server [ Procedura dettagliata ]](https://d1ny9casiyy5u5.cloudfront.net/wp-content/uploads/2019/09/active-directory-installation.webp)